- Голими руками

- Простим коням - прості заходи

- Військова хитрість

- Стара школа

- Операція під наркозом

- Боротьба на ранньому етапі

- У хрестовий похід з хрестовим викруткою

- Відео

- Як «банер здирник» потрапляє на комп'ютер?

- Спосіб №1: Як розблокувати Windows за допомогою чистки системного реєстру

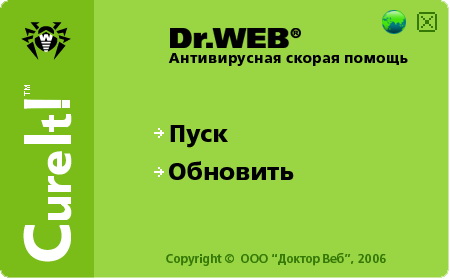

- Спосіб №2: Як розблокувати Windows за допомогою утиліт (антивірусного ПО)

- Програми для розблокування Windows

- Як розблокувати комп'ютер від банера в Windows і видалити вірус

- Як прибрати банер з допомогою кодів розблокування

- Прибрати банер з автозавантаження Windows

- Перекласти час комп'ютера в Windows або BIOS

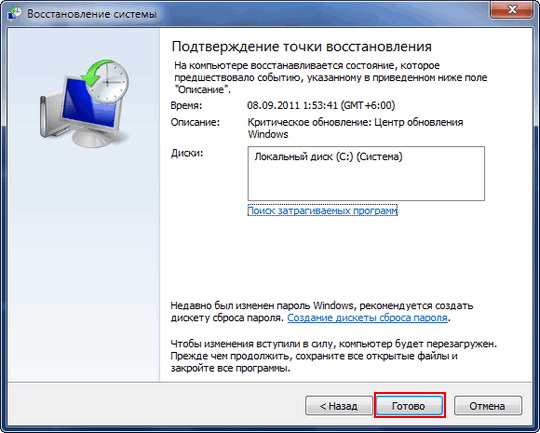

- Розблокування за допомогою відновлення системи

- Розблокувати комп'ютер від банера з допомогою антивірусу

За допомогою троянів сімейства Winlock, відомих як «блокувальники Windows», у рядових користувачів вимагають гроші вже більше п'яти років. До теперішнього часу представники цього класу шкідливих програм серйозно еволюціонували і стали однією з найчастіших проблем. Нижче пропонуються способи самостійної боротьби з ними і даються рекомендації щодо запобігання зараження.

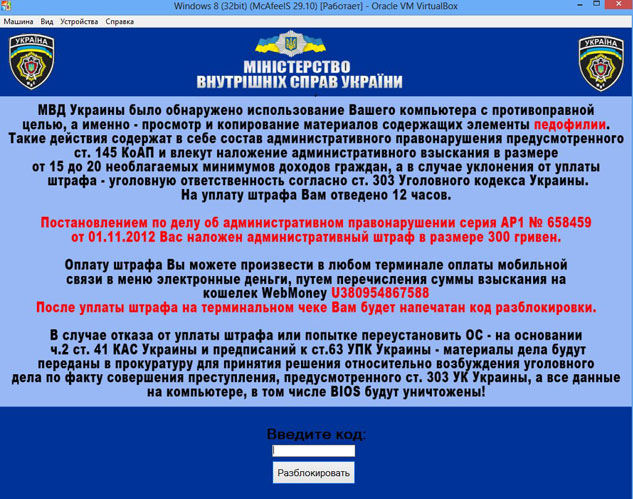

Поява трояна в системі зазвичай відбувається швидко і непомітно для користувача. Людина виконує звичний набір дій, переглядає веб-сторінки і не робить чогось особливого. В якийсь момент просто з'являється повноекранний банер, який не вдається прибрати звичайним способом.

Картинка може бути відверто порнографічної, або навпаки - оформлена максимально строго і грізно. Підсумок один: в повідомленні, розташованому поверх інших вікон, потрібно перерахувати вказану суму на такий-то номер або відправити платне SMS-повідомлення. Часто воно доповнюється погрозами кримінального переслідування або знищення всіх даних, якщо користувач не поквапиться з оплатою.

Зрозуміло, платити здирникам не варто. Замість цього можна з'ясувати, якого оператора стільникового зв'язку належить вказаний номер, і повідомити його службі безпеки. В окремих випадках вам навіть можуть сказати код розблокування по телефону, але дуже розраховувати на це не доводиться.

Методики лікування засновані на розумінні тих змін, які троян вносить в систему. Залишається виявити їх і скасувати будь-яким зручним способом.

Голими руками

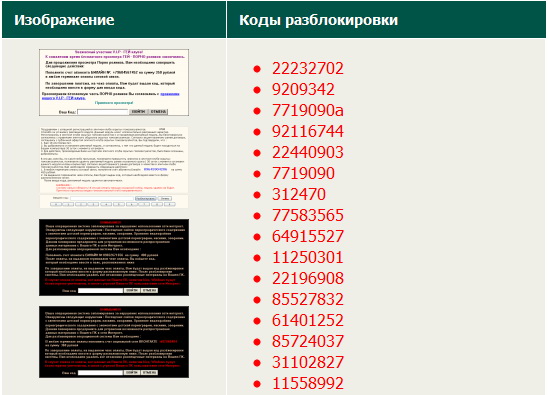

Для деяких троянів дійсно існує код розблокування. У рідкісних випадках вони навіть чесно видаляють себе повністю після введення вірного коду. Дізнатися його можна на відповідних розділах сайтів антивірусних компаній - дивіться приклади нижче.

Зайти в спеціалізовані розділи сайтів «Доктор Веб», «Лабораторії Касперського» і інших розробників антивірусного ПО можна з іншого комп'ютера або телефону.

Після розблокування не тіштеся тим передчасно і не вимикайте комп'ютер. Скачайте будь-який безкоштовний антивірус і виконайте повну перевірку системи. Для цього скористайтеся, наприклад, утилітою Dr.Web CureIt! або Kaspersky Virus Removal Tool.

Простим коням - прості заходи

Перш ніж використовувати складні методи і спецсофт, спробуйте обійтися наявними засобами. Викличте диспетчер задач комбінацією клавіш {CTRL} + {ALT} + {DEL} або {CTRL} + {SHIFT} + {ESC}. Якщо вийшло, то ми маємо справу з примітивним трояном, боротьба з яким не доставить проблем. Знайдіть його в списку процесів і примусово завершите.

Сторонній процес видає невиразне ім'я і відсутність опису. Якщо сумніваєтеся, просто по черзі вивантажуйте всі підозрілі до зникнення банера.

Якщо диспетчер задач не викликається, спробуйте використовувати сторонній менеджер процесів через команду «Виконати», що запускається натисканням клавіш {Win} + {R}. Ось як виглядає підозрілий процес в System Explorer.

Завантажити програму можна з іншого комп'ютера або навіть з телефону. Вона займає всього пару мегабайт. За посиланням «перевірити» відбувається пошук інформації про процес в онлайновій базі даних, але зазвичай і так все зрозуміло. Після закриття банера часто потрібно перезапустити «Провідник» (процес explorer.exe). У диспетчері завдань натисніть: Файл -> Нова задача (виконати) -> c: \ Windows \ explorer.exe.

Коли троян деактивовано на час сеансу, залишилося знайти його файли і видалити їх. Це можна зробити вручну або скористатися безкоштовним антивірусом .

Типове місце локалізації трояна - каталоги тимчасових файлів користувача, системи і браузера. Доцільно все ж виконувати повну перевірку, так як копії можуть перебувати де завгодно, а біда не приходить одна. Подивитися повний список об'єктів автозапуску допоможе безкоштовна утиліта Autoruns.

Військова хитрість

Справитися з трояном на першому етапі допоможе особливість в поведінці деяких стандартних програм . При вигляді банера спробуйте запустити «наосліп» Блокнот або WordPad. Натисніть {WIN} + {R}, напишіть notepad і натисніть {ENTER}. Під банером відкриється новий текстовий документ. Наберіть будь-яку абракадабру і потім коротко натисніть кнопку вимкнення живлення на системному блоці. Всі процеси, включаючи троянський, почнуть завершуватися, але виключення комп'ютера не відбудеться.

Блокнот - коня на скаку зупинить і доступ адміну поверне!

Стара школа

Більш просунуті версії троянів мають засоби протидії спробам позбутися від них. Вони блокують запуск диспетчера завдань, підміняють інші системні компоненти.

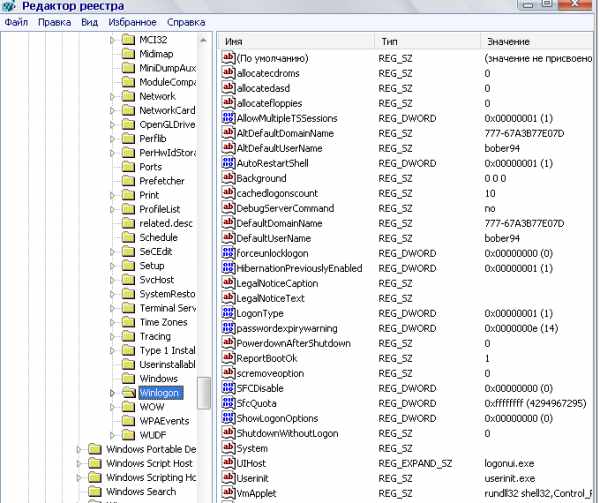

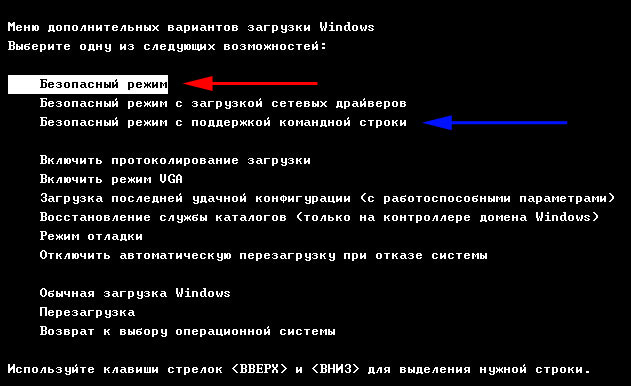

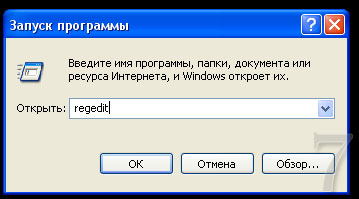

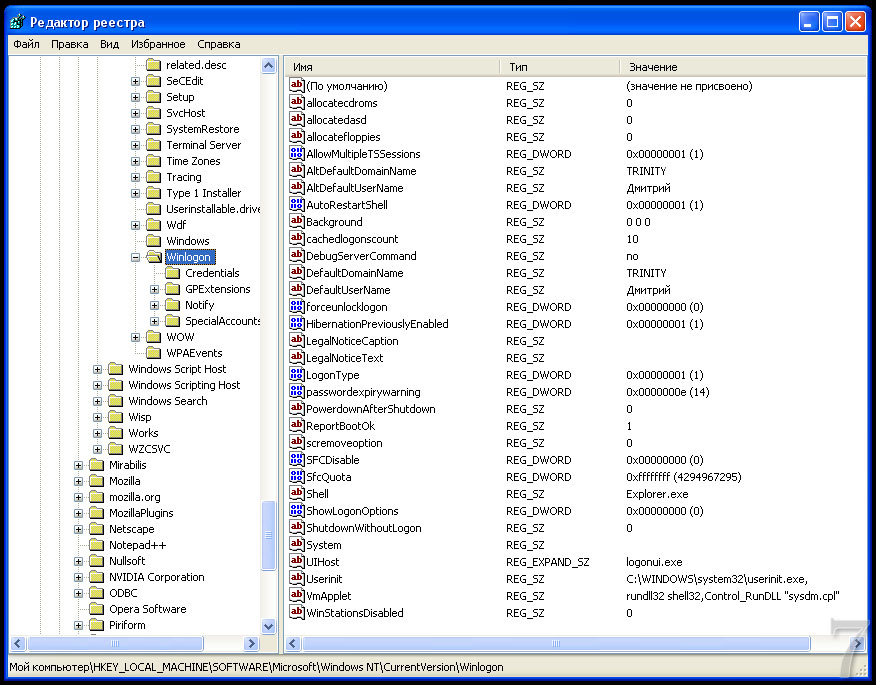

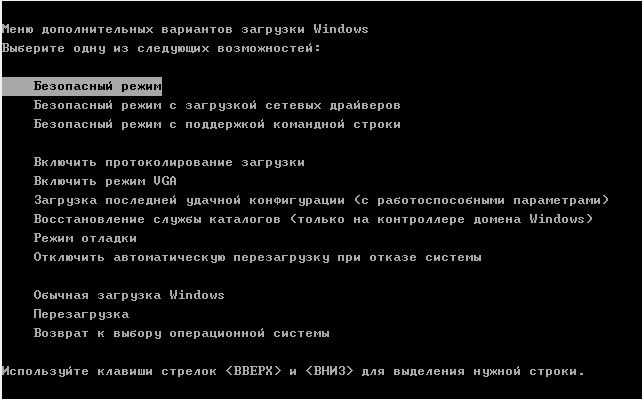

В цьому випадку перезавантажте комп'ютер і утримуйте {F8} в момент завантаження Windows. З'явиться вікно вибору способу завантаження. Нам потрібно «Безпечний режим з підтримкою командного рядка» (Safe Mode with Command Prompt). Після появи консолі пишемо explorer і натискаємо {ENTER} - запуститься провідник. Далі пишемо regedit, натискаємо {ENTER} і бачимо редактор реєстру. Тут можна знайти створені трояном записи і виявити місце, звідки походить його автозапуск.

Частіше за все ви побачите повні шляхи до файлів трояна в ключах Shell і Userinit в гілці

HKLM \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

В «Shell» троян записується замість explorer.exe, а в «Userinit» вказується після коми. Копіюємо повне ім'я троянського файлу в буфер обміну з першої виявленої записи. В командному рядку пишемо del, робимо пробіл і викликаємо правою клавішею миші контекстне меню.

У ньому вибираємо команду «вставити» та натискаємо {ENTER}. Один файл трояна що знаходиться на відстані, робимо те ж саме для другого і наступних.

Видалення трояна з консолі - файл знаходився в тимчасовій папці.

Потім виконуємо в реєстрі пошук по імені файлу трояна, уважно переглядаємо всі знайдені записи і видаляємо підозрілі. Очищаємо всі тимчасові папки і кошик. Навіть якщо все пройшло ідеально, не полінуйтеся потім виконати повну перевірку будь-яким антивірусом.

Якщо через трояна перестали працювати мережеві підключення , Спробуйте відновити настройки Windows Sockets API утилітою AVZ.

Операція під наркозом

З випадками серйозного зараження марно боротися з-під інфікованої системи. Логічніше завантажитися з явно чистої і спокійно вилікувати основну. Існують десятки способів зробити це, але один з найпростіших - скористатися безкоштовною утилітою Kaspersky WindowsUnlocker, що входить до складу Kaspersky Rescue Disk. Як і DrWeb LiveCD, він заснований на Gentoo Linux. Файл-образ можна записати на болванку або зробити з нього завантажувальний флешку утилітою Kaspersky USB Rescue Disk Maker.

Завбачливі користувачі роблять це завчасно, а решта звертаються до друзів або йдуть в найближчим інтернет-кафе вже під час зараження.

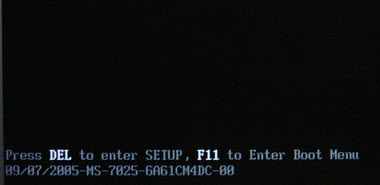

При включенні зараженого комп'ютера утримуйте для входу в BIOS. Зазвичай це {DEL} або {F2}, а відповідне запрошення відображається внизу екрана. Вставте Kaspersky Rescue Disk або завантажувальний флешку. В налаштуваннях завантаження (Boot options) виберіть першим завантажувальним пристроєм привід оптичних дисків або флешку (іноді вона може відображатися в списку, що розкривається HDD). Збережіть зміни {F10} і вийдіть з BIOS.

Сучасні версії BIOS дозволяють вибирати завантажувальний пристрій на льоту, без входу в основні настройки. Для цього потрібно натиснути {F12}, {F11} або поєднання клавіш - докладніше дивіться в повідомленні на екрані, в інструкції до материнської плати або ноутбука. Після перезавантаження почнеться запуск Kaspersky Rescue Disk.

Доступний російську мову, а лікування можна виконати в автоматичному або ручному режимі - покрокову інструкцію на сайті розробника.

Боротьба на ранньому етапі

Окремий підклас складають трояни, що вражають головний завантажувальний запис (MBR). Вони з'являються до завантаження Windows, і в секціях автозапуску ви їх не знайдете.

Перший етап боротьби з ними полягає у відновленні вихідного коду MBR. У разі XP для цього завантажується з інсталяційного диска Windows, натисканням клавіші {R} викликаємо консоль відновлення і пишемо в ній команду fixmbr. Підтверджуємо її клавішею {Y} і виконуємо перезавантаження. Для Windows 7 аналогічна утиліта називається BOOTREC.EXE, а команда fixmbr передається у вигляді параметра:

Після цих маніпуляцій система знову завантажується. Можна приступати до пошуку копій трояна і засобів його доставки будь-яким антивірусом.

У хрестовий похід з хрестовим викруткою

На малопотужних комп'ютерах і особливо ноутбуках боротьба з троянами може затягнутися, оскільки завантаження з зовнішніх пристроїв утруднена, а перевірка виконується дуже довго. У таких випадках просто витягніть заражений вінчестер і підключите його для лікування до іншого комп'ютера. Для цього зручніше скористатися боксами з інтерфейсом eSATA або USB 3.0 / 2.0.

Щоб не розносити заразу, попередньо відключаємо на «лікуючим» комп'ютері автозапуск з HDD (та й з інших типів носіїв не завадило б). Зробити це найзручніше безкоштовною утилітою AVZ, але саму перевірку краще виконувати чимось іншим. Зайдіть в меню «Файл», виберіть «Майстер пошуку та усунення проблем». Відзначте «Системні проблеми», «Все» і натисніть «Пуск». Після цього відзначте пункт «Дозволено автозапуск з HDD» і натисніть «Виправити зазначені проблеми».

Також перед підключенням зараженого вінчестера варто переконатися, що на комп'ютері запущено резидентний антивірусний моніторинг з адекватними настройками і є свіжі бази.

Якщо розділи зовнішнього жорсткого диска не помітні, зайдіть в "Керування дисками". Для цього у вікні «Пуск» -> «Виконати» напишіть diskmgmt.msc і потім натисніть {ENTER}. Розділом зовнішнього жорсткого диска повинні бути призначені літери. Їх можна додати вручну командою «змінити букву диска ...». Після цього перевірте зовнішній вінчестер цілком.

Для запобігання повторного зараження слід налаштувати антивірус з компонентом моніторингу в режимі реального часу і дотримуватися загальних правил безпеки:

- намагайтеся працювати з-під облікового запису з обмеженими правами;

- користуйтеся альтернативними браузерами - більшість заражень відбувається через Internet Explorer;

- відключайте Java-скрипти на невідомих сайтах;

- вимкніть автозапуск зі змінних носіїв;

- встановлюйте програми, доповнення та оновлення тільки з офіційних сайтів розробників;

- завжди звертайте увагу на те, куди насправді веде пропонована посилання;

- блокуйте небажані спливаючі вікна за допомогою додатків для браузера або окремих програм;

- своєчасно встановлюйте оновлення браузерів, загальних і системних компонентів;

- виділіть під систему окремий дисковий розділ, а призначені для користувача файли зберігайте на іншому.

Дотримання останньої рекомендації дає можливість робити невеликі образи системного розділу (програмами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery або хоча б стандартним засобом Windows «Архівація та відновлення»). Вони допоможуть гарантовано відновити роботу комп'ютера за лічені хвилини незалежно від того, чим він заражений і чи можуть антивіруси визначити трояна.

У статті наведено лише основні методи і загальні відомості . Якщо вас зацікавила тема, відвідайте сайт проекту GreenFlash. На сторінках форуму ви знайдете безліч цікавих рішень і поради щодо створення Мультізагрузочний флешки на всі випадки життя.

Поширення троянів Winlock не обмежена Росією і ближнім зарубіжжям. Їх модифікації існують практично на всіх мовах, включаючи арабську. Крім Windows, заражати подібними троянами намагаються і Mac OS X. Користувачам Linux не дано відчути радість від перемоги над підступним ворогом. Архітектура даного сімейства операційних систем не дозволяє написати скільки-небудь ефективний і універсальний X-lock. Втім, «пограти в доктора» можна і на віртуальній машині з гостьової ОС Windows.

У цій статті я розповім вам про основні класи шкідливого ПО і класичні уразливості в популярних ОС на прикладі Windows 7 / XP / 2000. Постараюся описати основні методи усунення більш зрозумілим і простою мовою спрямованим на загальну аудиторію користувачів.

В даний час існує величезна кількість. Паралельно з вірусами розвивається, стаючи все більш досконалою, але не завжди буває по кишені звичайному користувачеві. І багато хто використовує найпростіші антивірусники або не мають взагалі сподіваючись, що вірус не потрапить до них в комп'ютер.

Які віруси буваю? Подивимося не складно класифікацію:

- по природному середовищі

- файлові віруси, потрапляють в виконувані файли (* СОМ, * .ЕХЕ, * .SYS, * .BAT, * .DLL);

- завантажувальні віруси, прагнуть потрапити в завантажувальний сектор диска (Boot-сектор);

- макро-віруси, вражають системи які використовують у своїй роботі макроси (наприклад, Word, Excel).

- мережеві віруси поширюються за допомогою команд і протоколів комп'ютерних мереж.

Останнім часом найнеприємнішим і навіть страшним вірусом для звичайного користувача стають банери блокують комп'ютер і що вимагають гроші. Є три способи боротьби з такими вірусами-блокувальниками.

1. Перший спосіб найпростіший. Скористайтеся іншим комп'ютером або мобільним пристроєм для входу на офіційний сайт виробників антивірусних продуктів (Kasperskiy, Dr Web, Nod 32). У кожної компанії є розділ де можна підібрати код розблокування ввівши номер телефону зазначеного на банері.

Якщо такий банер в базі, то цей спосіб допоможе вам розблокувати комп'ютер. Але залишається ймовірність запуску цього банера знову.

2. Другий спосіб трохи складніше, але успіх гарантований якщо зробити все правильно.

Для цього використовуємо диск Live CD або презагружаем і входимо в «Безпечний режим» роботи комп'ютера. У командному рядку прописуємо «regedit.exe» і входимо в програму роботи з реєстром.

Проходимо наступний шлях:

HKEY_LOCAL_MACHINE / SOFTWARE /

Microsoft / Windows NT /

CurrentVersion / Winlogon

Знаходимо файли в правій колонці «Userinit, Shell«. Значення «Userinit» має бути точно як на картинці, а значенням «Shell« має відповідати «Explorer.exe» або цього параметра може взагалі не бути. Якщо ваші значення відрізняються від наведених вище то їх необхідно змінити. Два рази натискаємо на значенні і міняємо його, далі «Запам'ятати«. Саме ці значення є адресою банера. Комп'ютер розблоковано, але вірус не був знищений. Очистити можна за допомогою спеціальної безкоштовної утиліти «Dr.web cureit» яку можна завантажити на офіційному сайті компанії «Доктор Веб».

3. Третій спосіб.

3.1 Беремо з офіційного сайту Лабораторії Касперського образ - iso диска «Kaspersky Rescue Disk».

3.2 Записуємо скачаний образ на CD / DVD-диск. Записати образ-iso можна за допомогою програм Nero Burning ROM, ISO Recorder, DeepBurner, Roxio Creator і ін.

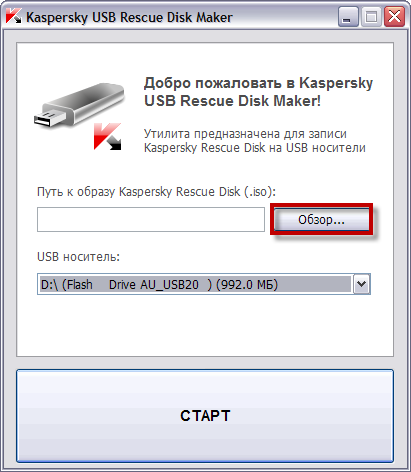

3.3 Так само можна записати образ утиліти на USB-накопичувач.

Для запису вставте USB-накопичувач в комп'ютер. Обсяг накопичувача повинен бути не менше 256 Мв. Файлова система накопичувача повинна бути FAT16 або FAT32. Якщо накопичувач має файлову систему NTFS, то необхідно відформатувати його із зазначенням потрібної системи. Викачуємо образ для USB-накопичувача і запускаємо файл rescue2usb.exe.

За допомогою кнопки «Огляд» знаходимо завантажену утиліту і нижче вибираємо USB-накопичувач куди записуємо образ, натискаємо кнопку "Старт". Після завершення запису в вікні, натискаємо кнопку «ОК«.

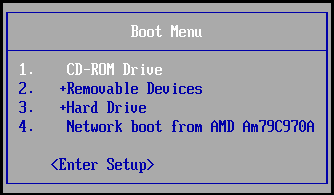

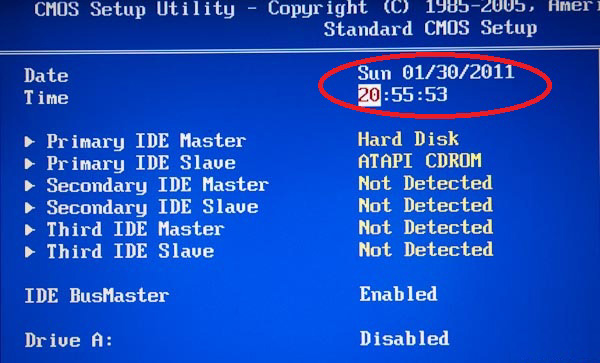

В меню BIOS знаходимо Boot де встановимо той накопичувач з якого буде завантаження, це - CD-ROM Drive або Removable Devices.

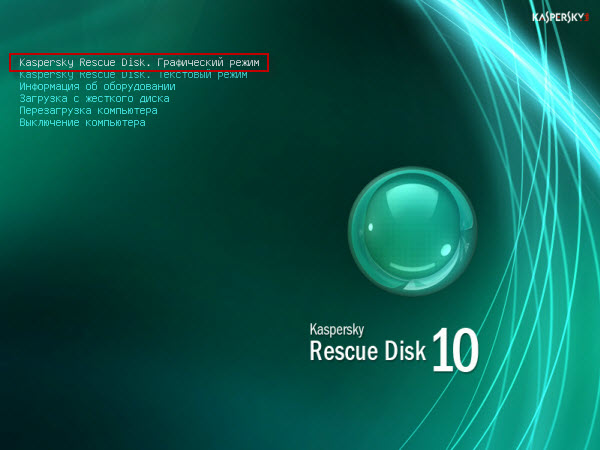

Після того як вибрали метод завантаження вставляємо диск з образом в дисковод або USB-накопичувач в порт. Перезавантажте комп'ютер. У вікні побачите напис «Press any key to enter the menu»

і натисніть будь-яку клавішу на протязі 10 секунд інакше завантаження піде з жорсткого диска . У новому вікні виберете мову інтерфейсу.

Погоджуючись з ліцензійною угодою натискаєте кнопку «1«.

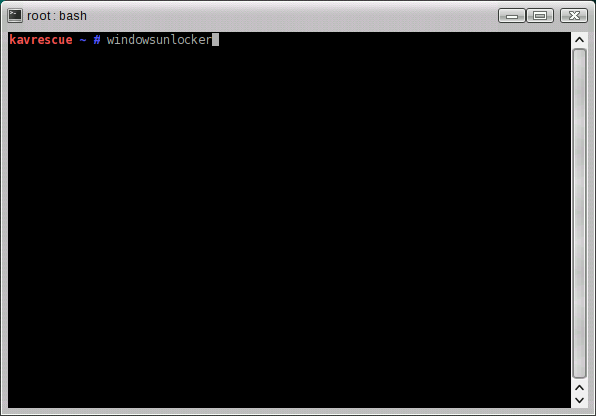

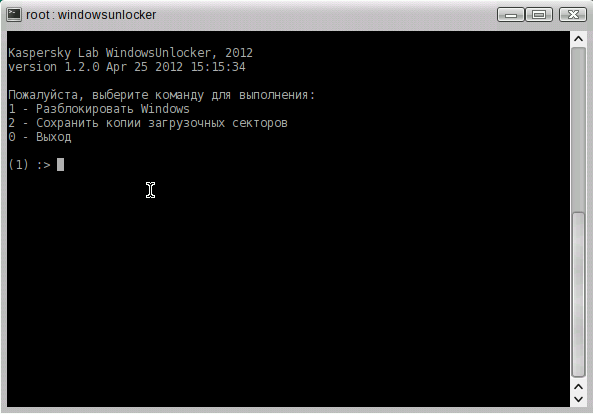

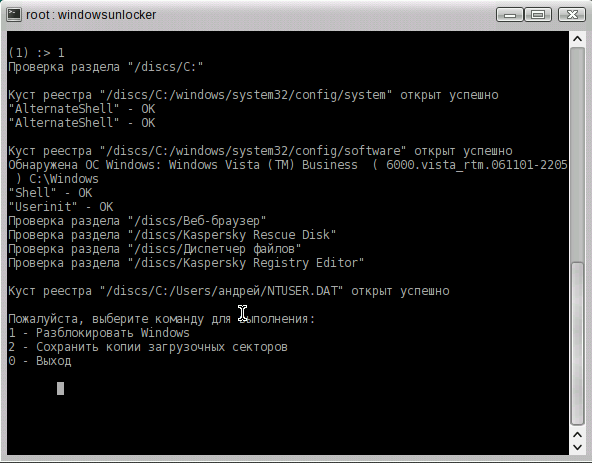

Переходимо до лікування реєстру. Знаходимо кнопку з буквою «К» (в лівому нижньому кутку), в меню вибираємо «Термінал». У командному рядку прописуємо команду windowsunlocker і натискаєте Enter на клавіатурі.

Утиліта запущена і ви бачите вікно з меню де пропонується виконати дію. Вибираєте на клавіатурі «1 разблокіроватьWindows» і нажімете «Enter».

Програма очистить реєстр і покаже результат.

Останнє що потрібно зробити в меню вибрати "2" - Зберегти копії завантажувальних секторів. Натискаєте «0» вихід.

Після успішного завершення очищення реєстру видаляємо залишки вірусу утилітою «Dr.web cureit».

Ви ознайомилися з трьома простими і ефективними способами розблокування комп'ютера зараженим дуже неприємним вірусом ().

Відео

Як сьогодні люди тільки не намагаються заробити грошей, та й побільше, забуваючи те людське, що вклав в нас Господь. Просто дивує, наскільки люди втрачають, обманюючи і обкрадаючи інших. Адже Закон нашого світу, який говорить: «Що людина посіє, те й пожне» ще ніхто не скасував. А через якийсь час виникають питання: «За що?».

У даній статті, дорогі читачі, я розповім вам про один з шахрайських дій, спрямованого на обкрадання ваших кишень - коли комп'ютер атакує випущений «розумними» людьми вірус блокує ОС Windows, причому не важливо, як версія у Вас операційна система - XP, 7, 8, 10 або інші. Напевно Ви знаєте про що я, чи не так, принаймні думаю що багато хто з Вас стикався з подібною неприємністю? Так, так, я говорю про банері-здирників, який з'являється відразу після включення комп'ютера і блокує Windows. На цьому банері може бути написано, що мовляв ви подивилися якийсь заборонене відео, і тепер Вам треба терміново відправити кому-то грошей, наприклад через Webmoney, і у відповідь отримати СМС з кодом розблокування операційної системи.

Навіть не думайте нікому нічого платити, тому що ніякі СМС з кодом розблокування Ви не надішлють. Нехай цими зловмисниками краще Господь розбирається, а я Вам тим часом постараюся допомогти розблокувати комп'ютер.

Як «банер здирник» потрапляє на комп'ютер?

1. Вірус «Банер вимагач» може потрапити на комп'ютер разом з безкоштовними програмами або іграми, викачаними з сумнівних джерел.

2. Якщо Ви качаєте з інтернету фото, музику, відео і т.д., і ці файли мають расшіреніе.exe (ім'я-файла.exe), замість соответствующіх.jpg, .mp3, .avi, .mkv (назва_пакунка .jpg).

3. Якщо на деяких сайтах Ви бачите банер, який говорить, що мовляв Вам треба щось оновити або перевстановити, і натискаючи на які Ви переходите нема на офіційні сайти Ваших програм, а на їх клони.

4. Якщо на комп'ютері / ноутбуці не встановлено антивірус, тоді вірус може потрапити до електронної пошти просто зі сторінки різних сайтів.

Розблокувати Windows, тобто прибрати банер здирник, через якого комп'ютер заблокований за допомогою таких дій:

1. Переустановити Windows.

2. Почистити реєстр Windows, тобто прибрати банер з автозавантаження системи.

3. За допомогою завантажувального диска зі спеціальним антивірусним софтом (програмами) для видалення вірусів з системи.

У сьогоднішньому пості мова піде про другий спосіб - прибрати банер здирник з автозавантаження операційної системи.

Спосіб №1: Як розблокувати Windows за допомогою чистки системного реєстру

Як би складно це не звучало, насправді все просто. Просто дотримуйтеся подальшої інструкції, і будьте уважними.

1. Заходимо в безпечний режим роботи Windows . Для цього, після включення ПК, під час завантаження операційної системи натисніть клавішу «F8». Повинен з'явитися чорний екран, на якому можна вибрати варіанти завантаження системи. Вибирайте «Безпечний режим».

2. Коли Windows завантажиться, натисніть клавіші «Win + R». Або ж «Пуск - Виконати».

3. У віконці введіть: regedit

Важливо! Якщо в «безпечному режимі» також з'являється банер здирник, тоді знову перезавантажте ПК і через «F8», в меню виберіть «Безпечний режим з підтримкою командного рядка». Коли ПК завантажиться і з'явитися чорний екран з миготливим курсором, наберіть також «regedit», і натисніть «Enter». З'явитися той же вікно з реєстром.

4. Переходимо за адресою: HKEY_LOCAL_MACHINE \ Software \ Microsoft \ WinNT \ CurrentVersion \ Winlogon, і перевіряємо, щоб у такому значенні мали такі настройки:

Shell - навпаки має бути тільки «explorer.exe».

Userinit - навпаки має бути тільки «C: \ Windows \ system32 \ userinit.exe,». Якщо Windows не встановлено на диск C :, то буква тут буде інша.

Якщо значення відрізняються, тоді виправте, щоб вийшло так, як я написав вище. Для цього натисніть правою клавішею на рядок, в якій потрібно змінити значення, і виберіть «Змінити».

5. Переходимо за адресою: HKEY_CURRENT_USER \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon. Дивимося, щоб тут не було записів «Shell» і «Userinit». Якщо є, видаляємо їх.

6. Перевіряємо наступні адреси на наявність підозрілих записів, типу - fgkthsinlr.exe, які необхідно видалити:

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ Run

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce

Якщо Ви не впевнені, що той запис, яку Ви виявили, є вірусом, тоді натисніть на неї правою клавішею мишки, і виберіть «Змінити». Значення поставте «1». Таким чином, Ви вимкніть цей запис, і якщо щось піде не так, зможете все виправити.

7. Перезавантажуємо комп'ютер і радіємо! Windows вже має бути розблокований.

Спосіб №2: Як розблокувати Windows за допомогою утиліт (антивірусного ПО)

Якщо Вам було складно розібратися з розблокуванням комп'ютера методом чистки системного реєстру Windows , Тоді можете спробувати використовувати спеціальні антивірусні утиліти (програми), за допомогою яких це можна зробити за все в кілька кліків.

Програми для розблокування Windows

- AntiWinLocker LiveCD http://www.antiwinlocker.ru/download.html

- Kaspersky Rescue Disk: Завантажити можна за цим посиланням: http://sms.kaspersky.ru/

- Dr.Web LiveDisk http://www.freedrweb.com/livedisk/

- утиліта AVZ. Завантажити можна за цим посиланням: http://www.z-oleg.com/secur/avz/download.php

В основному порядок дій щодо розблокування комп'ютера за допомогою утиліт зводитися до запису їх образів на флешку (USB накопичувач), включити завантаження комп'ютера з USB, і у спливаючих вікнах просто натиснути «Старт», «Анти SMS», «Очистити» і т.д .

Детальніше про цих програмах я напишу пізніше, а на сьогодні все. Якщо у Вас щось не вийшло, пишіть в коментарях, спробуємо розібратися разом.

В інтернет-просторі існує безліч найрізноманітніших шкідливих програм і файлів. Одні завдають більшої шкоди системі, інші менший. Однією з найнебезпечніших шкідливих програм є вірус МВС, з яким стикалися деякі користувачі. MVD - це вірус-вимагач, який блокує ПК. У цій статті докладно розглянемо, як розблокувати комп'ютер або ноутбук від вірусу МВС. Давайте розбиратися. Поїхали!

При спробі відкрити будь-який наявний у вас браузер на екрані з'являється банер, який повідомляє про те, що ви заблоковані МВС Росії, так як робили якісь протизаконні дії в мережі. В іншій версії ви просто побачите банер «доступ заблокований». Нижче вам пропонується внести оплату штрафу за якесь правопорушення, щоб отримати можливість знову повноцінно користуватися комп'ютером.

Зрозуміло, ніякого штрафу немає і протизаконних дій теж. На щастя, подібна проблема вирішувана. Більш докладно про це далі в статті.

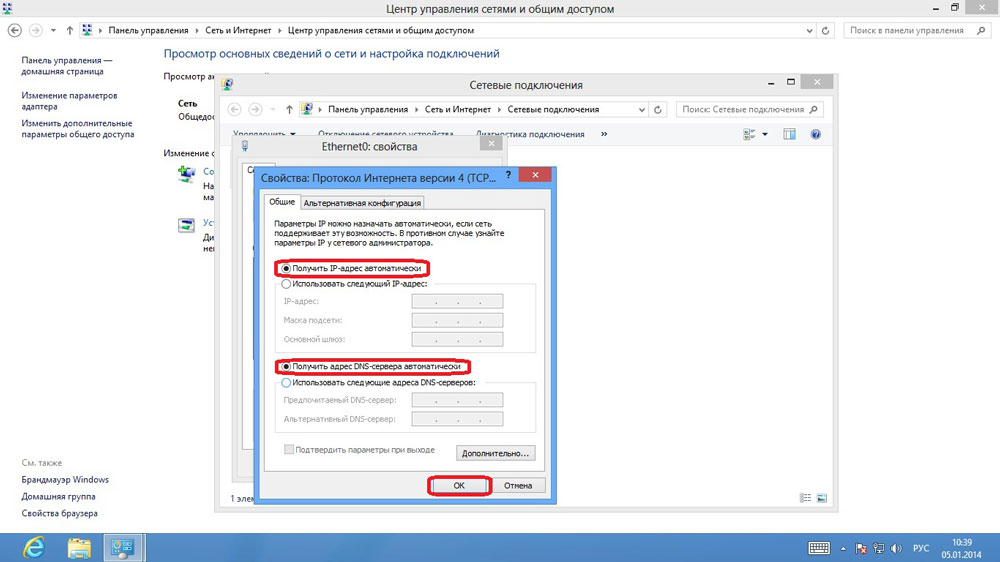

Дія вірусу MVD засноване на зміні мережевих налаштувань вашого ноутбука, а саме DNS-адреси. Таким чином, намагаючись зайти в інтернет, ви автоматично перенаправляються в прописаному в параметрах мережі адресою, при цьому інші веб-сторінки для вас недоступні.

Які ж дії необхідно зробити в такому випадку? Потрібно повернути мережеві параметри до колишнього вигляду. До тих пір, поки це не буде зроблено, позбутися від надокучливого банера не вдасться. Робиться це в такий спосіб. Відкрийте «Центр управління мережами і загальним доступом ». Потім виберіть своє підключення в розділі «Перегляд активних мереж» і клацніть по пункту в рядку «Підключення». У вікні, натисніть кнопку «Властивості». Тепер потрібно вибрати пункт «Протокол Інтернету версії 4 (TCP / IPv4)» і знову клікнути «Властивості». Потрапивши в вікно властивостей TCP / IP, зверніть увагу на розділ DNS-серверів. Там ви побачите дивні й підозрілі цифри. Все, що потрібно зробити - включити автоматичне отримання адреси DNS-сервера. Не забудьте натиснути «ОК», щоб застосувати внесені зміни.

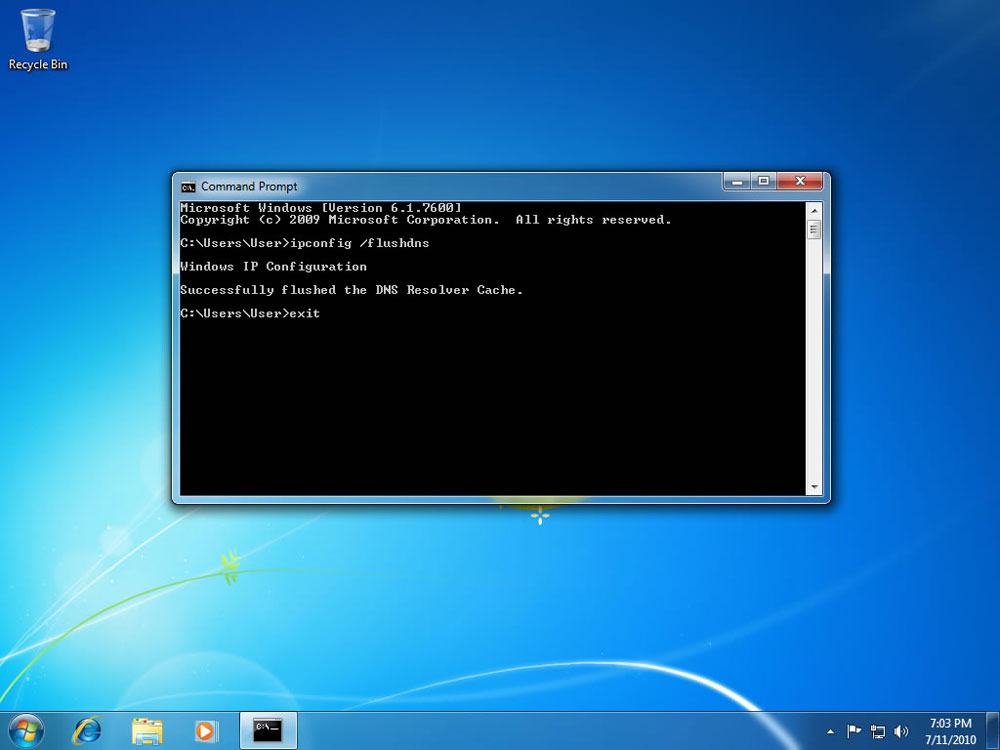

Після цього можна запустити браузер і спробувати зайти на якісь інші сайти. Якщо вийшло, значить, проблема вирішена, якщо ж банер з'явився знову і не дає перейти на інші ресурси, то перейдіть до налаштувань мережі і включіть автоматичне отримання IP-адреси. Нижче виберіть пункт «Використовувати наступні адреси», щоб задати їх статично. В якості пріоритетного DNS-сервера вкажіть «8.8.8.8». Збережіть параметри і закрийте вікно. Далі, запустіть командний рядок. Робиться це в такий спосіб:

- Натисніть комбінацію клавіш Win + R, щоб відкрити вікно «Виконати»;

- У відповідному полі для введення пропишіть cmd і натисніть «ОК» або клавішу Enter.

Потрапивши в командний рядок, виконайте команду ipconfig / flushdns. Як тільки команда буде виконана, можна закрити вікно командного рядка і знову спробувати зайти на який-небудь сайт.

Всі вищеописані дії допоможуть розблокувати комп'ютер від вірусу МВС. Але не варто зупинятися на цьому. Обов'язково поновіть антивірус (або скачайте його, якщо з якихось причин він відсутній) і запустіть повну перевірку системи. Всі знайдені потенційно небезпечні файли необхідно видалити. Чи не використовуєте піратські версії антивірусних програм, оскільки вони можуть містити в собі шкідливі файли і функціонувати належним чином. Користуйтеся безкоштовним ліцензійним антивірусним ПЗ.

Пройшовши всі ці кроки, ви приберете MVD з системи і зможете нормально користуватися ноутбуком. В майбутньому будьте обережні при відвідуванні підозрілих сайтів і скачування файлів звідти, щоб не наражати на систему небезпеки в подальшому.

Тепер ви знаєте, як розблокувати комп'ютер і видалити вірус МВС. Пишіть в коментарях чи допомогла вам ця стаття вирішити проблему і діліться з іншими користувачами своїм досвідом боротьби з MVD.

Ваш комп'ютер заблокований? Сьогодні, шахрайство в IT індустрії поширене повсюдно. І інтернет став тим місцем, де злочинці почувають себе безкарно. А там де інтернет, там і віруси. Одними з найнебезпечніших представників цих шкідливих програм, є віруси, замасковані під банери.

Як розблокувати комп'ютер від банера в Windows і видалити вірус

Найчастіше, такі віруси не тільки вимагають гроші, а й поєднують в собі розкладає складову, шантажуючи вас порно-банером. Чи треба говорити, що таке неприпустимо? Побачити порно-банер можуть діти! Хочеться зауважити, що найбільш поширені банери з номерами від МТС. Трохи відстають, в цьому плані, Білайн і Мегафон. Відразу порадимо прочитати статтю по темі, -. Можливо це допоможе в розумінні, як видалити смс банер з робочого столу і розблокувати комп'ютер.

Отже, прибрати банер, коли комп'ютер вже заблокований, можна кількома способами. Ці методи різні за складністю, тому радимо прочитати про все і вибрати більш простий. Ось як це можна зробити:

Дані способи не універсальні, і підходять до різних ситуацій. Давайте зупинимося докладно на цих пунктах і розберемося в плюсах і мінусах кожного способу.

Як прибрати банер з допомогою кодів розблокування

Отже, перший спосіб, як прибрати банер, якщо комп'ютер заблоковано. Даний метод підійде для кожного, у кого під рукою є інтернет. Власне під рукою доступ в онлайн не обов'язковий, адже комп'ютер вже заблокований. Ви завжди можете подзвонити другу або людині, яка готова допомогти, і попросити його продиктувати код.

Де його взяти? На сайтах Касперського або Доктор Веб. Ці дві компанії, що виробляють антивірусну продукцію вже давно запустили сервіси з кодами для розблокування банерів. Ось їх адреси:

Відразу попередимо, - спосіб не універсальний. Далеко не факт, що правильний код розблокування є в базах сайтів. Тому, читаємо про інші методи лікування заблокованого комп'ютера.

Прибрати банер з автозавантаження Windows

Ще один відносно простий спосіб, коли комп'ютер заблокований, - це "вимкнути" вірус з автозавантаження Windows . Для цього потрібно завантажити систему в безпечному режимі . Робиться це просто. На початку завантаження комп'ютера, потрібно натискати клавішу F8, в результаті цих простих маніпуляцій, з'явиться меню з вибором типів завантаження операційної системи Windows.

У цьому меню необхідно вибрати пункт "Безпечний режим" і натиснути клавішу Enter.

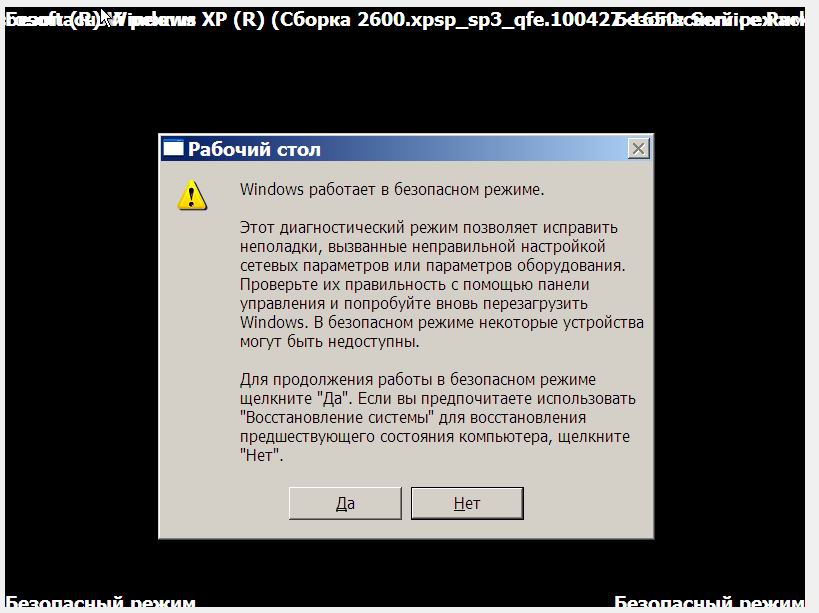

Після того, як ОС завантажиться, можливі два варіанти подій. Перший, песимістичний, - банер буде на своєму місці. Це означає, що прибрати його в безпечному режимі не вийде. Читайте статтю далі.

Другий варіант подій, більш оптимістичний. Windows завантажилася в безпечному режимі без вірусу.

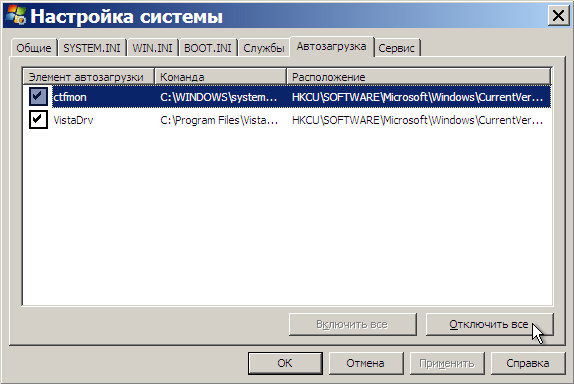

Якщо після завантаження Windows, банер не з'явився, то спробуємо його видалити. Робимо наступне:

- Натискаємо пуск і вводимо в командному рядку "msconfig".

- Тут потрібно знайти підозрілі елементи автозавантаження, знявши з них галочку. Якщо на розум нічого не приходить, а розблокувати Віндовс ви все ще не передумали, знімайте все галки.

- Тиснемо OK і перезавантажуємося.

Якщо не допомогло, спробуйте наступні способи.

Перекласти час комп'ютера в Windows або BIOS

Даний спосіб дуже простий, але швидше за все вже мало актуальний, оскільки зловмисники весь час удосконалюють віруси. Полягає він в наступному. Перезавантаживши комп'ютер в безпечний режим, просто переведіть годинник вперед, наприклад на тиждень. Можливо банер пропаде, від такого щастя, так як деякі види цих вірусів запрограмовані пропадати після деякого часу.

Якщо ж в безпечному режимі Windows виправити час можливості немає, то його можна змінити в БІОС комп'ютера. Увійти в BIOS можна при завантаженні ПК.

Розблокування за допомогою відновлення системи

Цей метод розблокування банера-вірусу схожий з попередніми, оскільки обов'язковою умовою його застосування, є Windows, яка зберегла працездатність в безпечному режимі. Перевагою такого лікування системи, є простота реалізації. Але є у такого підходу і істотний недолік. Цілком ймовірно, що розблокувати банер з допомогою відкату операційної системи не вийде, оскільки не завжди точка відновлення буває доступна. Проте, опишемо все по кроках:

- Завантажившись в безпечному режимі і переконавшись, що банера немає, йдемо в

Пуск -> Стандартні -> Службові -> Відновлення системи.

- Там вибираємо відновлення і дату, на яку необхідно відновити Windows.

- Погоджуємося і чекаємо, поки ОС шарудить мізками.

- Після цього, перезавантажуємо комп'ютер.

Розблокувати комп'ютер від банера з допомогою антивірусу

Тут також можливі два результату подій. Якщо Windows запустилася в безпечному режимі, то завжди можна скористатися безкоштовним антивірусом наданими популярними антивірусними компаніями, які за чутками, ці віруси і пишуть. Компанія Смарт-Тронікс, не поділяє цю думку і пропонує вашій увазі дві чудові, безкоштовні для домашнього використання, програми:

- Антивірус для видалення банера з робочого столу від Kaspersky

Розблокувати банер за допомогою антивірусу, на перший погляд легко. Але що робити, якщо вірус заблокував всі підходи до робочого столу, і запустити антивірусну програму не виходить?

На допомогу прийдуть спеціальні завантажувальні диски, які називаються LiveCD. З допомогу них можна завантажити антивірус, який і знищить банер. Процедура завантаження Live CD проста. Необхідно записати образ обраного вами завантажувального диска на DVD болванку або, що ще зручніше, на флешку. Завантажити з цієї флешки вміст образу, вибравши її при завантаженні комп'ютера (клавіша F5), або виставивши пріоритет завантаження в БІОС. І перевірити Windows на віруси.

Дотримуючись цих простих поради, ви знизите ймовірність зараження комп'ютера вірусами:

- Будь системі, на базі ОС Windows необхідний надійний антивірус . Не скупіться, - це заощадить час і гроші в майбутньому.

- періодично перевіряйте логічні диски на віруси. Це можна зробити навіть за допомогою безкоштовних програм . Якщо ви не бачите вірусної активності, це не означає, що вірусів на комп'ютері немає.

- При, відключайте доступ в інтернет, і перевіряйте операційну систему в безпечному режимі.

Мабуть, вистачить. Ми сподіваємося, що стаття виявилася для вас інформативною. Читайте сайт і перемагайте віруси-банери МТС, Мегафон або Білайн самостійно!

Які віруси буваю?

А через якийсь час виникають питання: «За що?

Напевно Ви знаєте про що я, чи не так, принаймні думаю що багато хто з Вас стикався з подібною неприємністю?

Як «банер здирник» потрапляє на комп'ютер?

Які ж дії необхідно зробити в такому випадку?

Ваш комп'ютер заблокований?

Чи треба говорити, що таке неприпустимо?

Де його взяти?