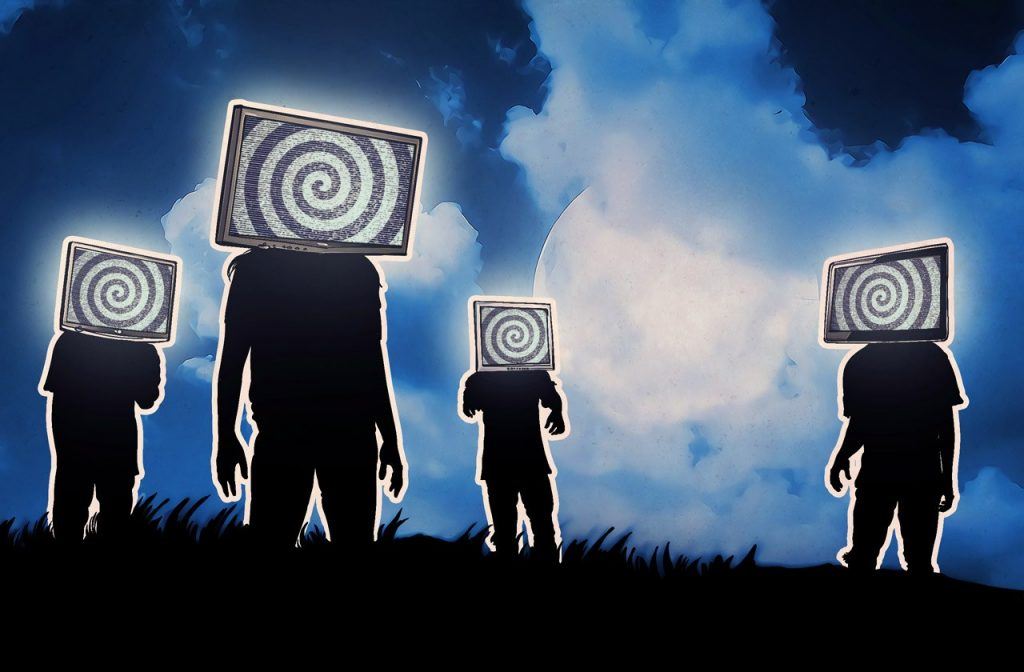

Слово «ботнет» зараз у багатьох на слуху. І це не дивно, адже частиною такої зомбі-мережі може стати практично будь-який пристрій з доступом в Інтернет. Навіть в самій технологічно аскетичною сім'ї зазвичай є стаціонарний комп'ютер, пара смартфонів і домашній Wi-Fi-роутер. Всі вони свого часу можуть перетворитися в маріонетки кіберзлочинців.

Що являють собою зомбі-мережі, чим вони небезпечні і як не дозволити злочинцям перехопити управління над своїми пристроями - на всі ці питання ми постараємося відповісти в цій статті.

Що таке ботнет?

Отже, ботнет складається з будь-яких пристроїв з доступом в Інтернет, до яких без відома користувачів дісталася шкідлива програма, перехопила права адміністратора і передала управління в руки зловмисників. Відбувається це приховано, і зламані пристрій продовжує працювати як зазвичай - але одночасно виконує вказівки кіберзлочинців. Найчастіше злочинці заражають не одне, а багато тисяч пристроїв і об'єднують їх в одну мережу - botnet, або «мережа ботів».

Створення ботнету - це лише етап, а не кінцева мета злочинців. З заражених пристроїв формується потужна інфраструктура для проведення різноманітних кібератак. Деякі ботовод займаються тільки розширенням і підтриманням зомбі-мережі, щоб здавати її в оренду іншим злочинцям, що спеціалізуються вже на який-небудь конкретної шкідливої діяльності. Ось чотири основних напрямки того, що можуть робити господарі ботнетів і їх клієнти з комп'ютерами своїх жертв.

DDoS-атаки

Напевно, найвідоміший спосіб використання зомбі-мереж - це проведення атак типу Denial Of Service ( «Відмова в обслуговуванні»). При DDoS-нападі ботнет генерує безліч запитів на атакується сервер, з якими той не в змозі впоратися, при цьому звичайні користувачі не можуть скористатися сервером через його перевантаженість.

Подібні атаки, незважаючи на всю їх примітивність, до сих пір залишаються грізною зброєю хакерів. Їх актуальність буде тільки зростати разом зі збільшенням числа підключених до Інтернету гаджетів. Справа в тому, що для організації DDoS-атаки підійде будь-який, навіть найпримітивніший пристрій на зразок автономної камери відеоспостереження або побутової техніки.

Можна як завгодно сміятися над Wi-Fi-чайниками і холодильниками, але епоха Інтернету речей вже прийшла: зараз IoT-пристрої обчислюються сотнями мільйонів, а в майбутньому рахунок піде на мільярди. За прикладом далеко ходити не треба - недавно за допомогою подібного IoT-ботнету невідомі змогли серйозно порушити роботу понад вісім десятків великих онлайн-сервісів , Включаючи Twitter, Amazon, PayPal і Netflix.

спам

Якщо у вас не дуже добре працює спам-фільтр, то ви прекрасно уявляєте собі, скільки сміттєвих листів може прийти на самий звичайний електронну адресу. Але далеко не всі в курсі, що за більшістю спам-розсилок також стоять зомбі-мережі, адже провайдери та спеціальні агентства жорстко переслідують спамерів, блокуючи не тільки їх поштові акаунти, з яких здійснюється розсилка, але і IP-адреси.

Тому зловмисники для розсилки спаму прикриваються адресами комп'ютерів з ботнету - їх підставити не шкода. Крім розсилок небажаних листів зомбі-мережі виконують і зворотну задачу - крадуть з заражених комп'ютерів адреса пошти власників, а також всі електронні адреси, які вдасться витягти зі списку контактів. Потім ці вкрадені адреси поповнюють спам-бази для розсилок, і коло замикається.

крадіжка даних

Якщо вашу пошту вкрали спамери, це неприємно, але не смертельно. Але, зрозуміло, пошта - далеко не єдина мета зловмисників. Паролі, дані заповнених форм - все це представляє цінність. Чи користуєтеся комп'ютером або смартфоном для входу в інтернет-банк або просто для покупок в Мережі? У нас для вас погані новини.

В окремих випадках шкідливе ПО в складі ботнета може не тільки красти дані з форми заповнення, що вже саме по собі небезпечно, але і підміняти або модифікувати потрібну веб-сторінку, запитуючи дані, які в нормальному режимі не вводяться, наприклад PIN-код до карти .

Зберігання та поширення

Крім того, ботнети використовуються для пошуку вразливостей в ще не заражених пристроях, установки нових копій самих себе, а також як транспортна мережа для доставки сторонніх вірусів, троянів і ... абсолютно вірно - загрузчиков інших зомбі-мереж.

Як бачите, жертви ботнету потенційно можуть зіткнутися з цілим спектром найрізноманітніших неприємностей.

як захиститися

Однак зовсім зневірятися не варто. Є ряд нескладних заходів, які точно допоможуть знизити ризик зараження вашої техніки.

1. Не відмахується від попереджень брандмауера про підозрілу мережеву активність встановлених додатків, особливо якщо встановлена програма не має на увазі роботи в Інтернеті.

2. Поміняйте паролі за замовчуванням в роутерах, веб-камерах, принтерах, Wi-Fi-холодильниках і у всіх інших пристроях, підключених до Інтернету. Взагалі будь-який пристрій з підключенням до Мережі має сенс перевірити на можливість установки і зміни пароля.

3. Завжди встановлюйте оновлення безпеки - і для самої операційної системи, і для інших програм.

4. На стаціонарному комп'ютері або ноутбуці працюйте не з-під обліковим записом адміністратора, а зі спеціально створеного аккаунта з обмеженими правами. На смартфонах і планшетах не тримайте постійно включеним рут-доступ, а краще взагалі не використовуйте його.

5. Не нехтуйте оновленнями безпеки - і самої операційної системи, і інших програм.

6. Уникайте сайтів-смітників з піратськими версіями програм і ломалка для ліцензійного софту. Подібні сайти - улюблене місце ботовод та інших кіберзлочинців. На них вони поширюють свій шкідливий софт.

7. Якщо ви все-таки завантажуєте щось подібне з торрентів або з інших небезпечних місць, перевіряйте всі файли за допомогою антивірусу.

8. Користуйтеся не просто антивірусом, а зв'язкою «антивірус + фаєрвол» або відразу купуйте комплексний пакет, який виконує обидві функції, наприклад Kaspersky Internet Security .

Що таке ботнет?Що таке ботнет?

Чи користуєтеся комп'ютером або смартфоном для входу в інтернет-банк або просто для покупок в Мережі?